インソースマーケティングデザイン

2015.05.15 システム

ハッキング(クラッキング)に遭遇する機会ってないですね

お久しぶりです。

何かjQueryの難しいのとかやっている飯岡です。

今回は言葉で聞くけど遭遇しないでしょ~

みたいなことを言っている人に朗報です。

こんな人いませんか?

イトウ ナオミさんという人がいたとして

110703と書けますね!

多分この人個人用のアカウントのパスワード110703とかにしてますね絶対。

その他に会社用アカウントだったとしてうちはMarineroadですからmr110703とか

一見すると長いし英数混在してるからOKみたいに判定されちゃうけど

これやばいですよね。

割とこういう人が不正アクセスの被害者になったりします。

社内でこの文章を読んでいる人がいたら

おそらくクスっとしてるのではないかと思います。

ちょっと手のこんだことをしてみたいと思います

もちろん同僚で、後でちゃんとパスワード変えてもらいます。

手順としては

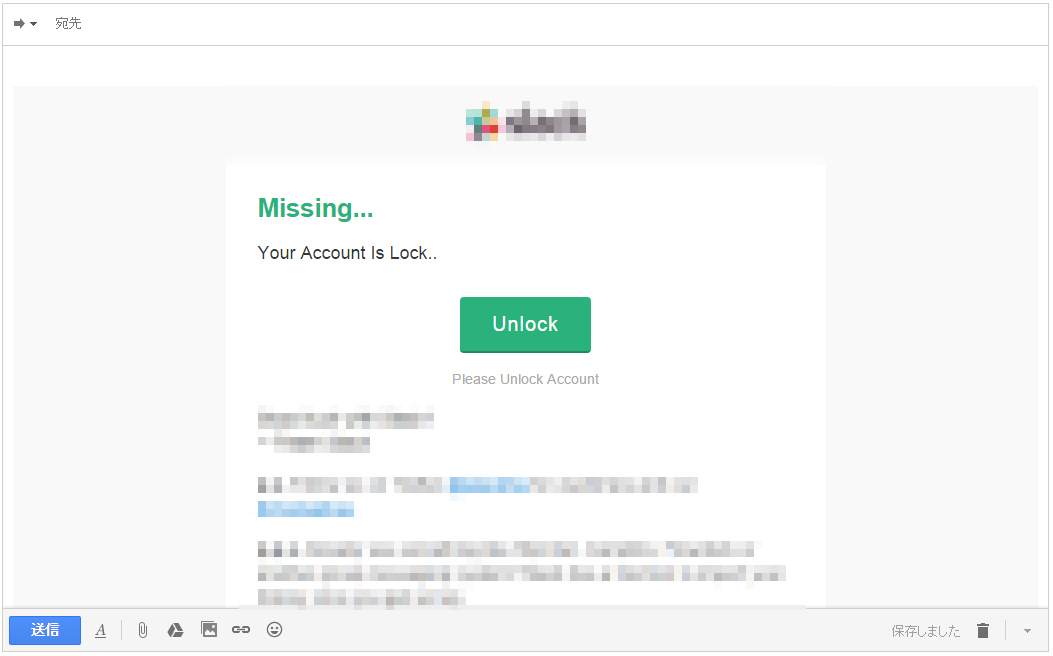

1.最近導入したとあるアプリの招待メールをコピペしてニセの承認メールを送る

もしこれは押していいですかと聞かれたら削除していいよといってなかったコトにし

勝手に押して引っかかる人を待つ・・・

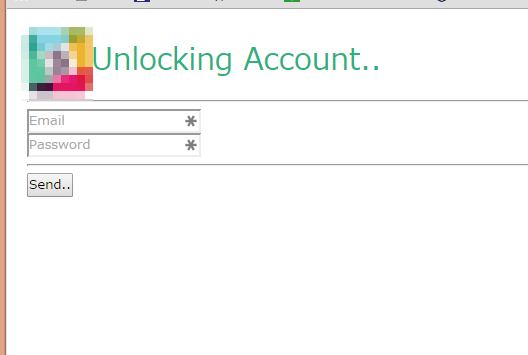

2.IDとPWを入力させるフィッシングサイトへ誘導する

超簡単なものです。

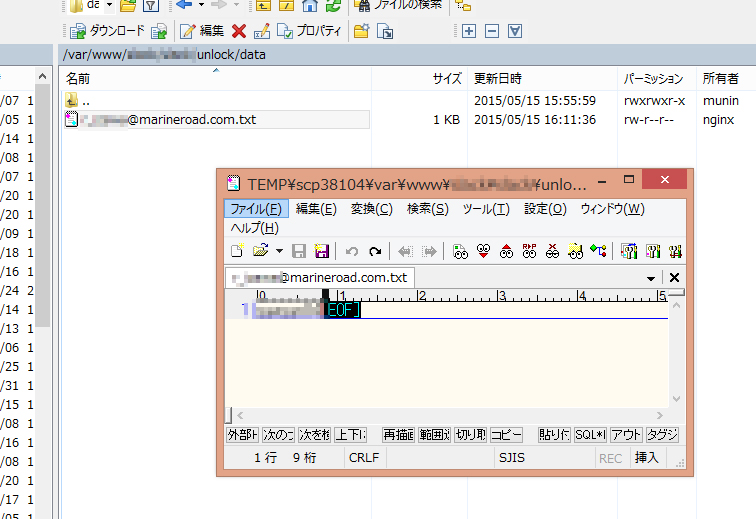

3.IDとPWを回収して、その人になりすましてアプリを使って驚かせる。

では実践です。

準備は整いました。

さて、仕掛けます

メール送信して、すぐに彼はフィッシングサイトを開き

なんの疑いもなく作業を終えた後

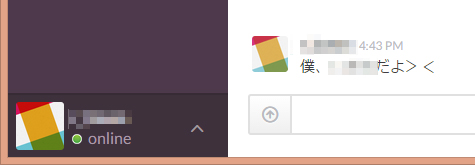

「ロックされてたみたいなので解除しておきました」

と言われたので、ドヤ顔を激写しておきました。

ね?簡単でしょ?

と、こうならないために何をすべきだったか簡単な事だけ書いておきます。

1.来たメールの送信者を確認する

2.誘導されたサイトのドメインを確認する(今回はこの確認を出来なくするためにIPにしてました)

3.誘導されたサイトがSSL通信されているかどうか確認する(ID,PW入れるのに今どきhttpはやめてほしい)

最低限この3つ確認すれば簡単に作られたフィッシングサイトなら判断できると思います

最近はSSLまで使ったフィッシングサイトもあるみたいですが・・・

割と、英語で送られたメールで利用しているサービスに似ていたりすると

わからないのにわかったふりをして実行してしまったりするので注意した方がいいと思います。

今回も海外サービスを使ったので、それは合ったと思います。

ちなみに英語は文法めちゃくちゃですが誰も気付きませんでした!!

今回は、引っ掛ける相手に予め段取りをしてありましたので、マリンロードがセキュリティ意識が低いわけではないです!

私も、日々のセキュリティ意識向上の為にもこんなかんじの記事をかかせていただきました。

今後ともよろしくお願いいたします。